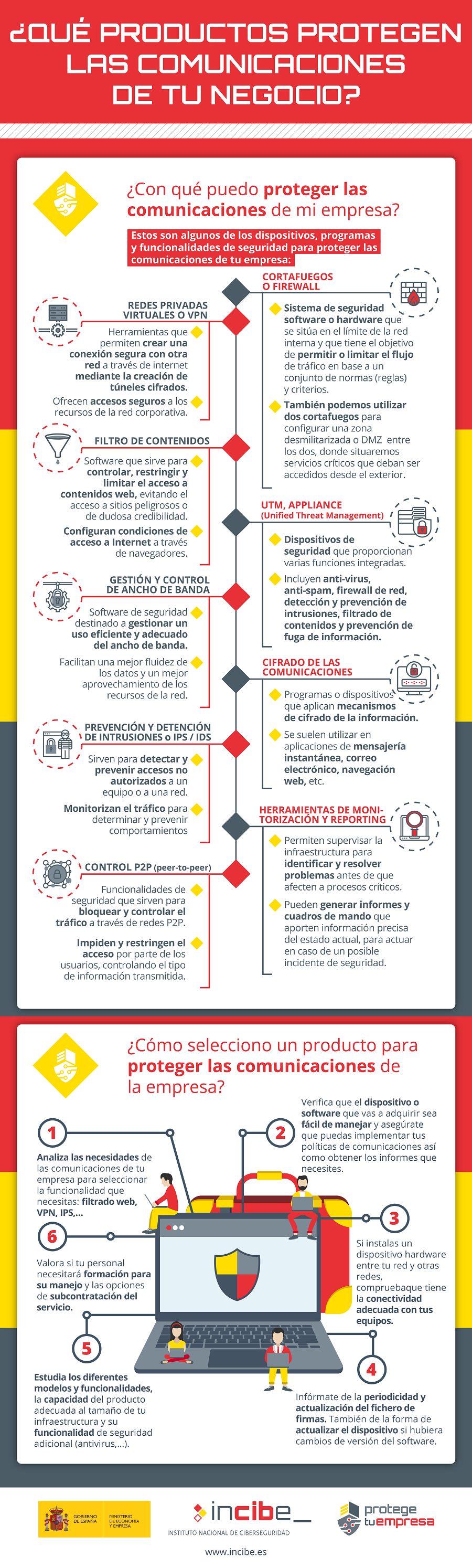

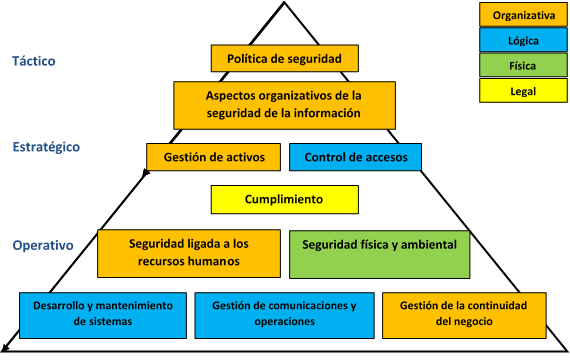

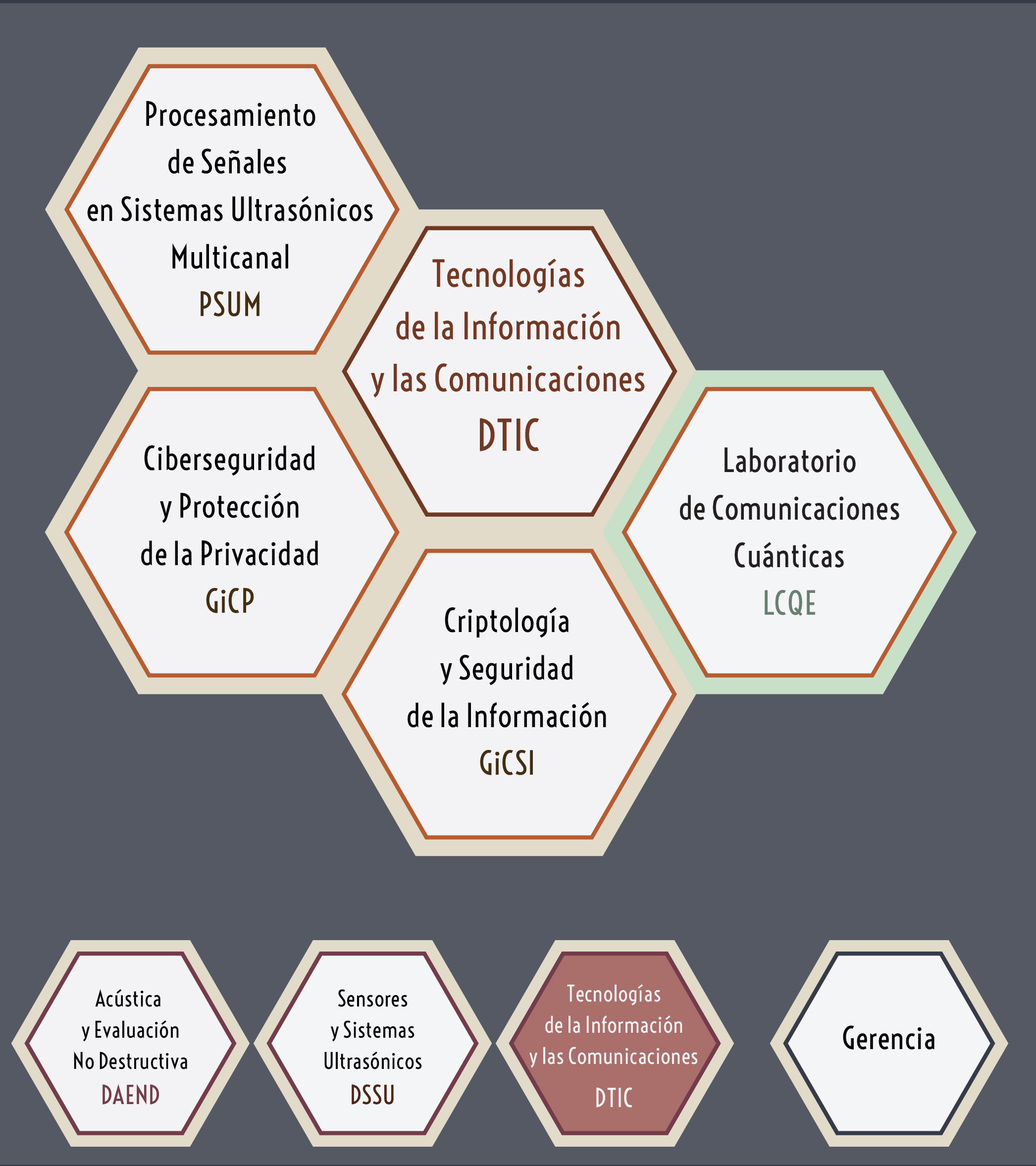

CURSO DE SEGURIDAD DE LAS TECNOLOGÍAS DE LA INFORMACIÓN Y COMUNICACIONES (STIC)” FINALIDAD La finalidad del “Curso de S

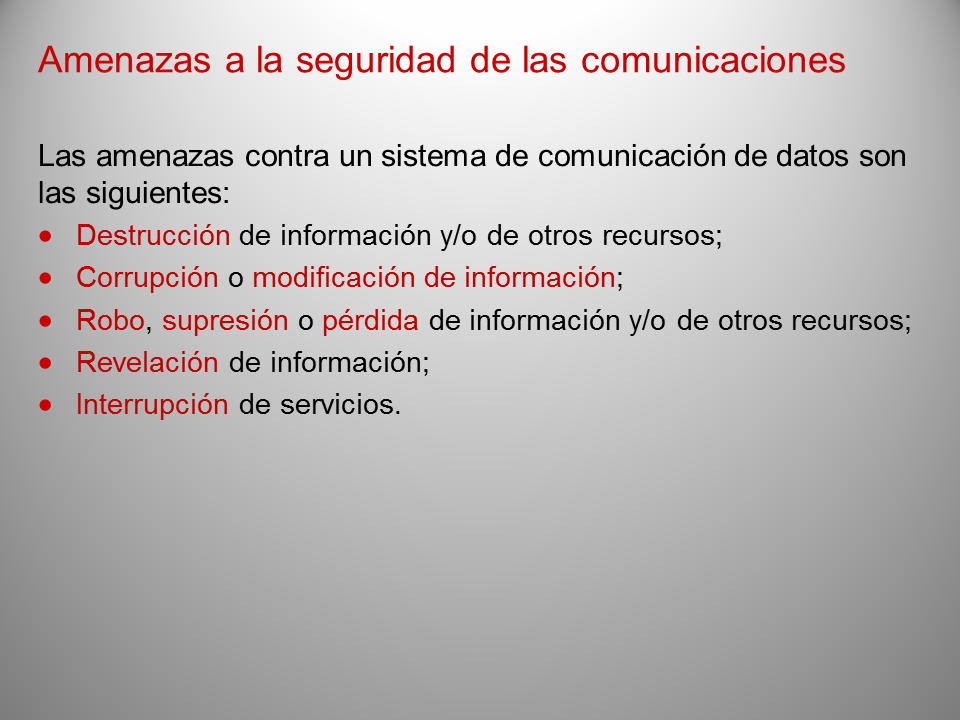

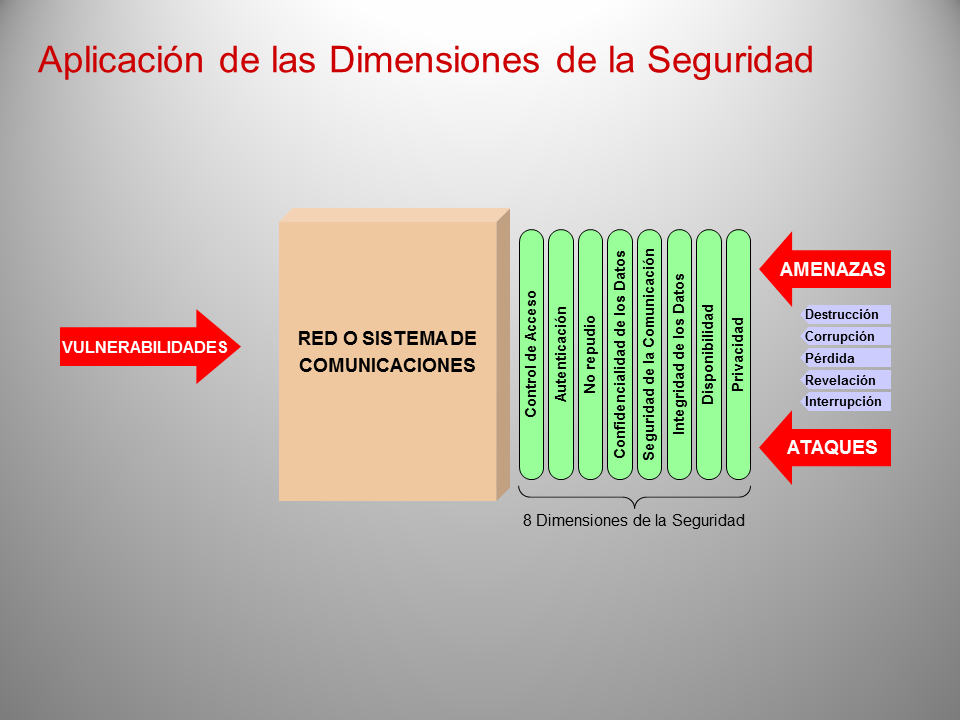

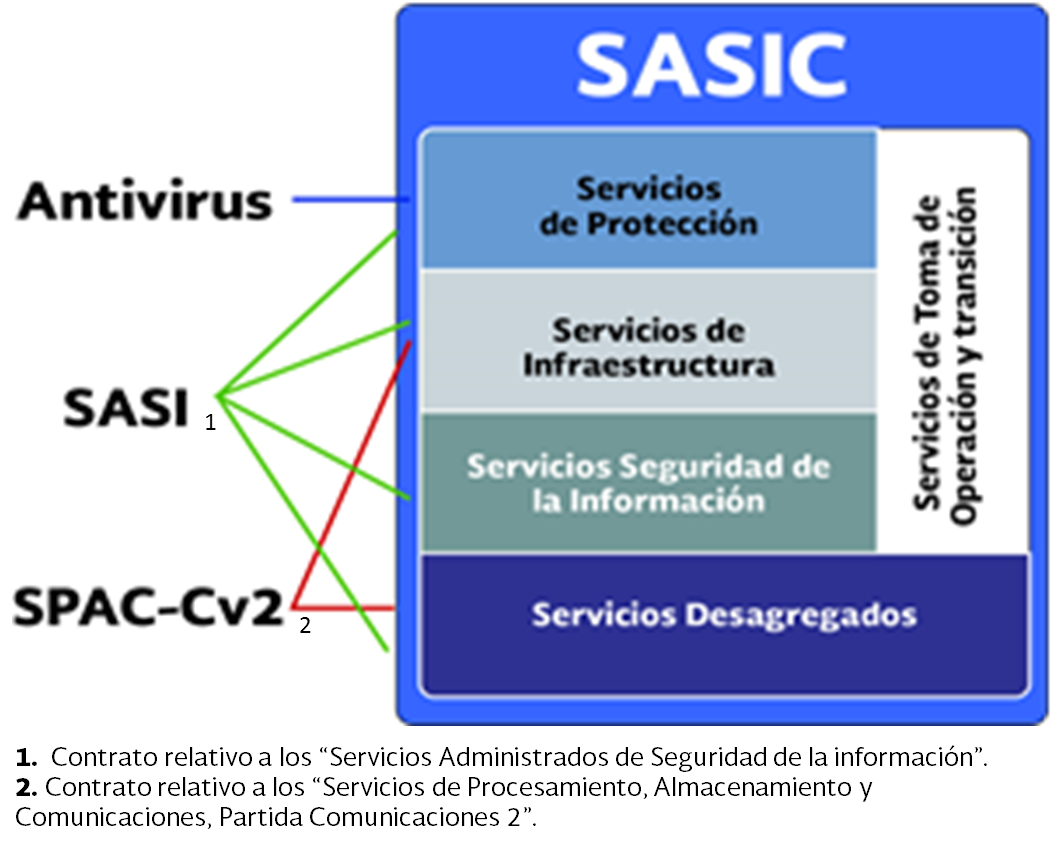

En qué casos es legal interferir con la seguridad de las comunicaciones y que se puede hacer para evitar ser objeto de robo de información? - Servicios de seguridad privada y vigilancia

Protección De Los Datos Y De Los Pagos, Seguridad Financiera, Tecnología De La Información, Comunicaciones Ilustración del Vector - Ilustración de aislamiento, ordenador: 97990999